Вирус Angler распространяют через поддельные плагины для социальных сетей

В сети появилась новая техника распространения вредоносного ПО. Как сообщает лаборатория Malwarebytes, злоумышленники размещают на скомпрометированных сайтах поддельные кнопки социальных сетей. Подобные атаки обнаружены на сайты под управлением WordPress и Joomla.

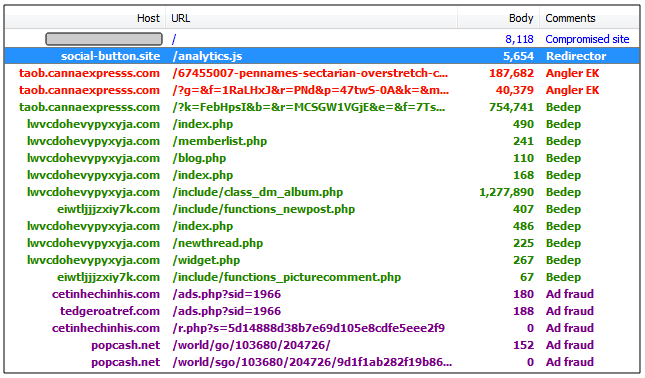

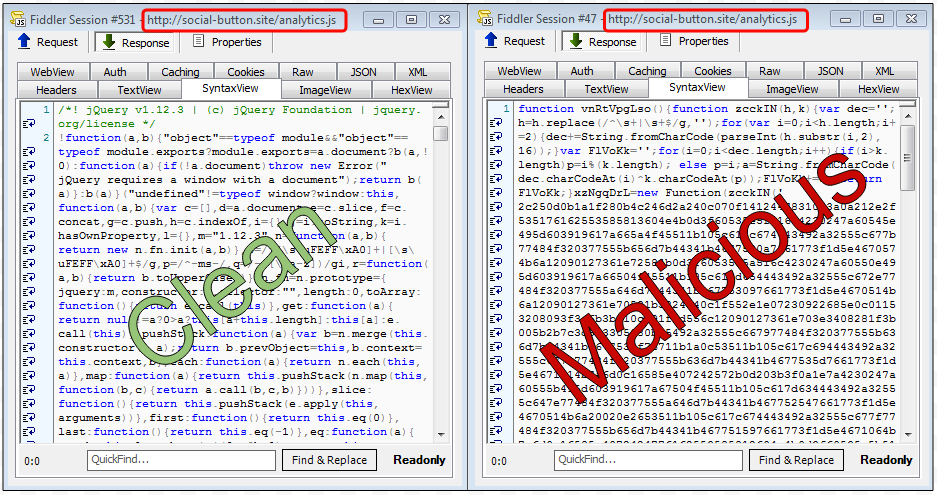

Злоумышленники модифицируют существующие JavaScript-сценарии на сайте для сокрытия своей деятельности. Вредоносный код подключается к домену socialbutton.site и обращается к двум файлам analytics.js и widget.js.

Если в HTTP Referer заголовке браузера не содержится адрес ранее инфицированной страницы, пользователь загружает «чистые» версии JavaScript-сценариев.

После загрузки вредоносного сценария злоумышленники используют пакет эксплоитов Angler для заражения компьютера жертвы.

Сайт socialbutton.site расположен на сервере в Панаме, домен зарегистрирован 13 апреля 2016 года.

Domain: social-button.site Registrar: Namecheap INC Email: b81089942b384e87b51d86fdf05c5bc7.protect@whoisguard.com Country: Panama Create Date: 2016-04-13T19:39:57

По материалам SecurityLab.ru